Asegurar la interfaz web de manejo de TrueNAS con un certificado SSL/TLS válido es un paso crítico al momento de desplegar un servidor de almacenamiento en producción, especialmente cuando vas a integrarlo con dominios de Active Directory o administrarlo en red corporativa. Por defecto, TrueNAS genera un certificado autofirmado para su instalación, el cual los navegadores modernos siempre marcarán como conexión no segura o de riesgo.

Esta guía detalla el proceso paso a paso sobre cómo importar un certificado SSL existente (junto a su llave privada) —generalmente emitido por un servidor CA de Windows interno o un proveedor externo como Let’s Encrypt— y aplicarlo exitosamente a la interfaz web gráfica.

Guía Paso a Paso

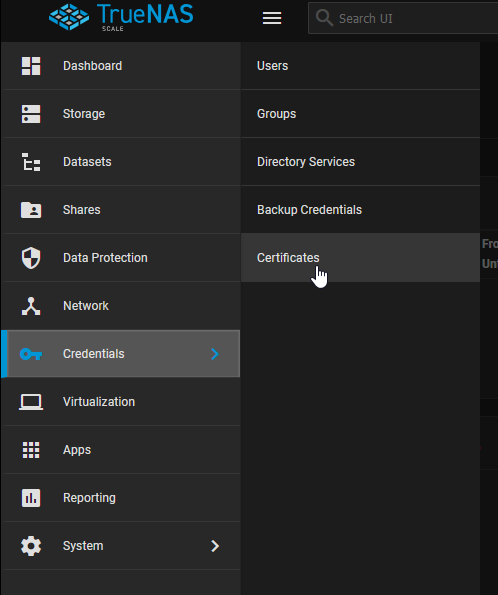

1. Menú de Certificados

Inicia sesión en la interfaz web de TrueNAS. En el panel de navegación izquierdo, expande el menú Network o System (dependiendo de la versión de UI) y haz clic en Certificates (Certificados).

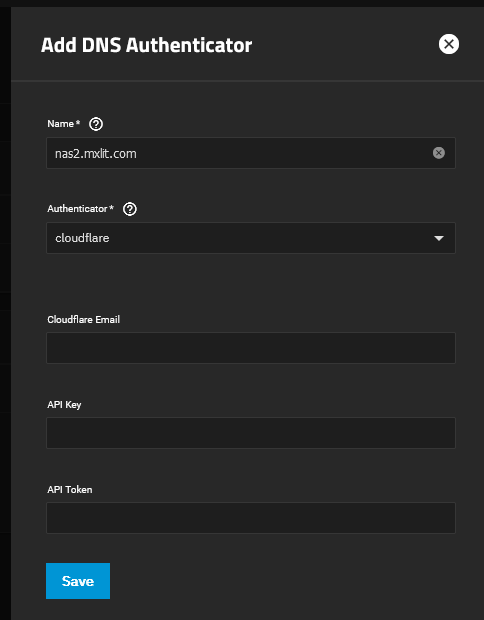

2. Configurar Autenticador DNS ACME

Primero, necesitamos comprobar la propiedad del dominio ante un proveedor como Let’s Encrypt. Haz clic en el botón Add en la sección ACME DNS-Authenticators.

Proporciona un Name (Nombre) reconocible para el autenticador (ej., nas2.mxlit.com). En el menú desplegable Authenticator (Autenticador), selecciona tu proveedor DNS (como Cloudflare). Deberás ingresar tu Cloudflare Email, API Key y API Token.

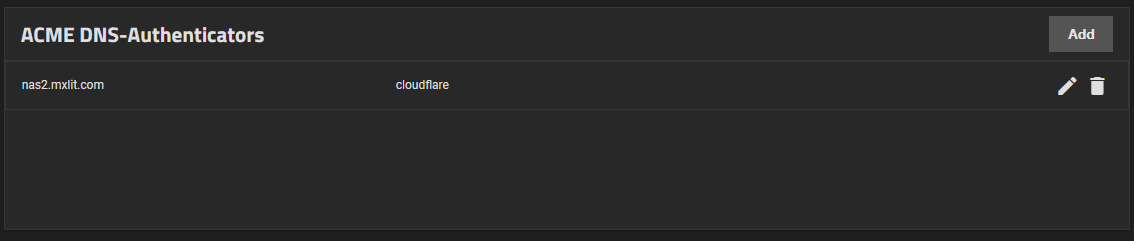

Una vez guardado, aparecerá en tu lista de autenticadores.

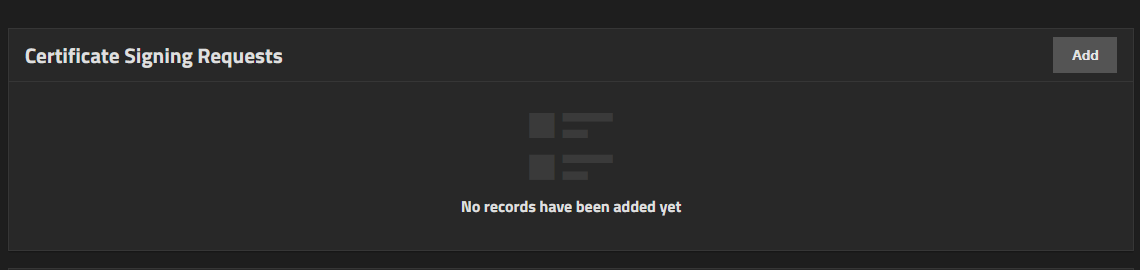

3. Crear un Certificate Signing Request (CSR)

A continuación, haz clic en Add en la sección Certificate Signing Requests.

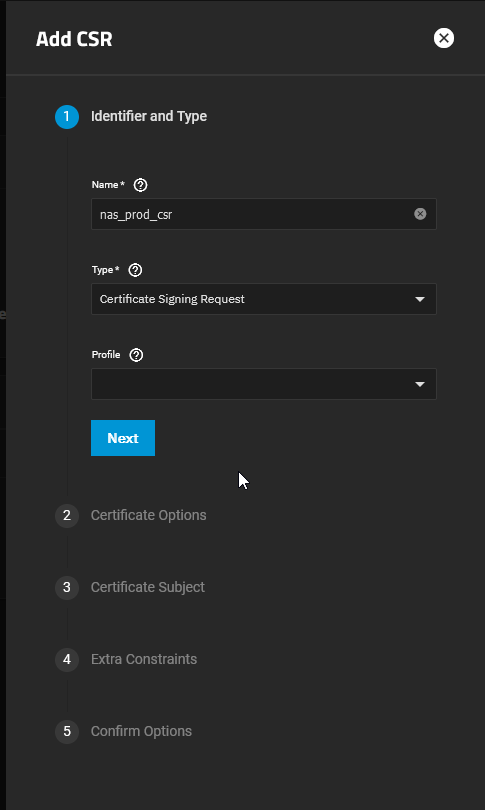

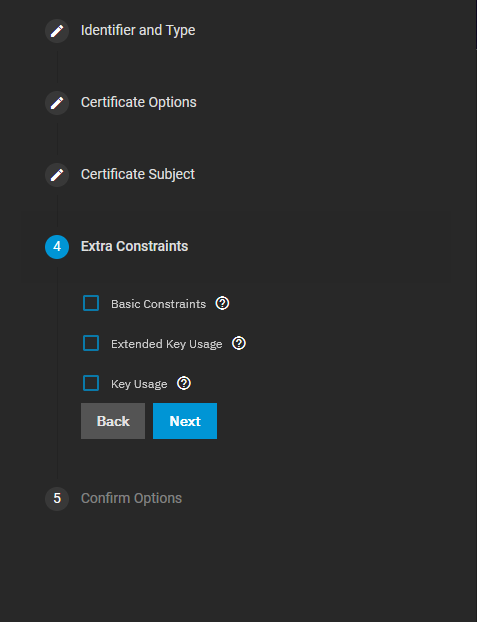

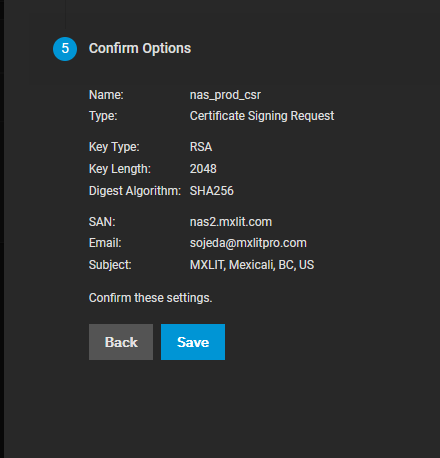

En la pestaña Identifier and Type, dale un nombre a tu solicitud (ej., nas_prod_csr). Fija el Type en Certificate Signing Request.

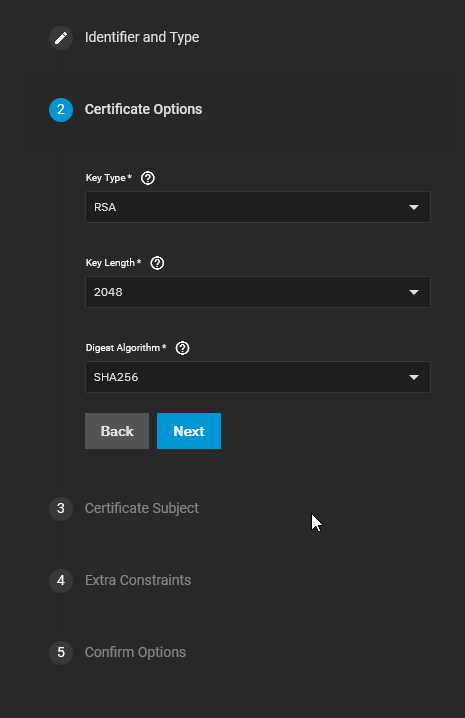

Bajo Certificate Options, selecciona tu tipo de llave (ej., RSA) y la longitud (ej., 2048).

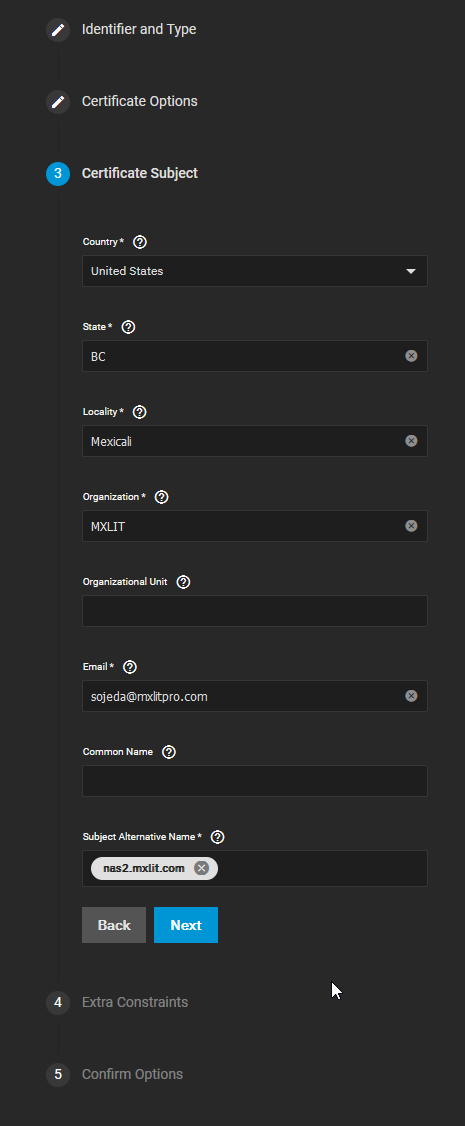

Dentro de Certificate Subject, llena con exactitud los rubros de tu organización: País, Estado, Organización, y define claramente el Subject Alternative Name con el FQDN de tu NAS en la red (ej., nas2.mxlit.com).

Haz clic en Next para sortear las validaciones extra y guardar el CSR.

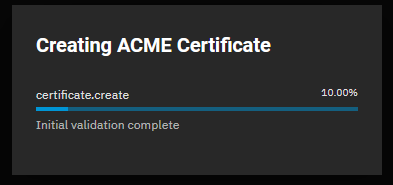

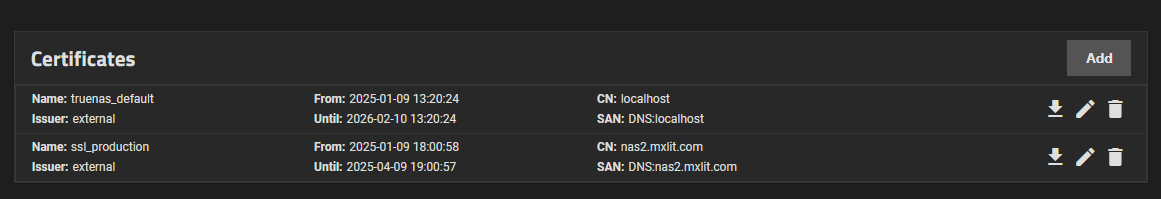

4. Crear el Certificado ACME

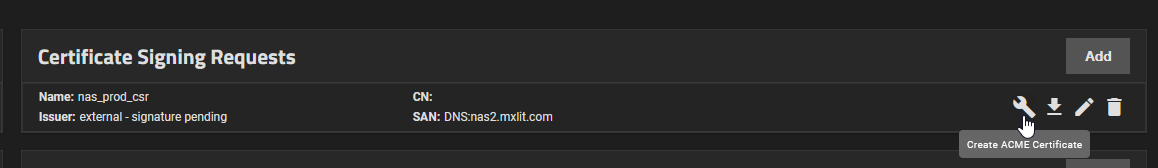

Ahora, en tu lista busca el CSR que acabas de crear y dale clic al Ícono de Llave Inglesa (Create ACME Certificate) que está a la derecha del mismo.

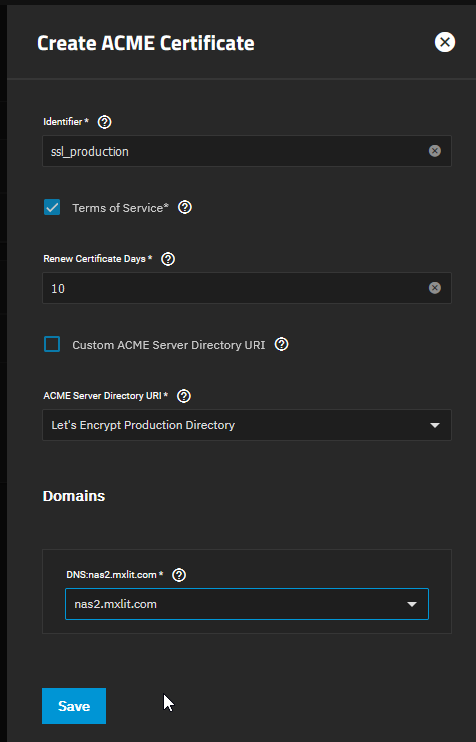

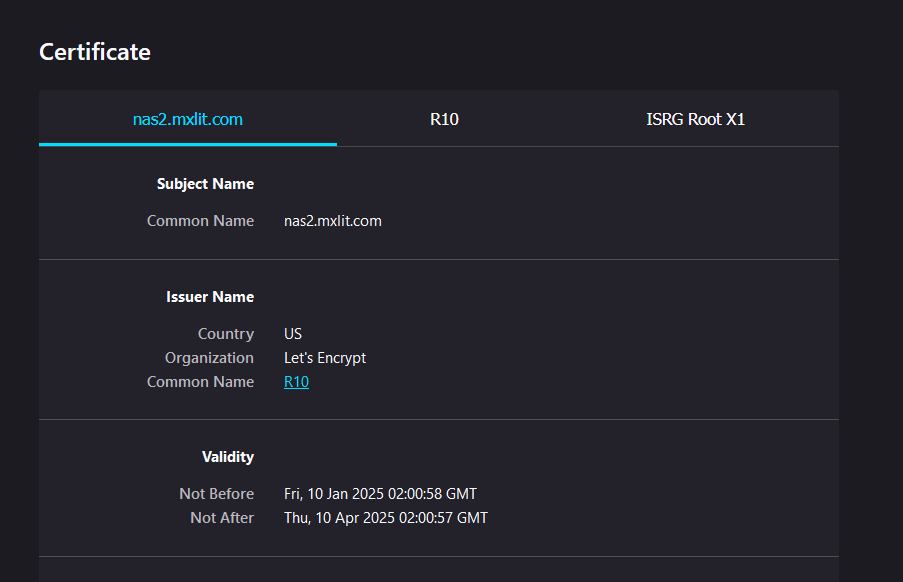

Asigna a tu certificado definitivo un Identifier (ej., ssl_production), acepta los términos de servicio, establece los días de renovación (ej., 10), y selecciona el Let’s Encrypt Production Directory. Por último, vincula tu dominio con el autenticador de Cloudflare que creamos primero. Da clic en Save (Guardar).

TrueNAS se comunicará autónomamente con Let’s Encrypt, validará tu dominio de forma invisible inyectando registros temporales por Cloudflare, e instalará tu certificado final directamente en el sistema de llaves internas.

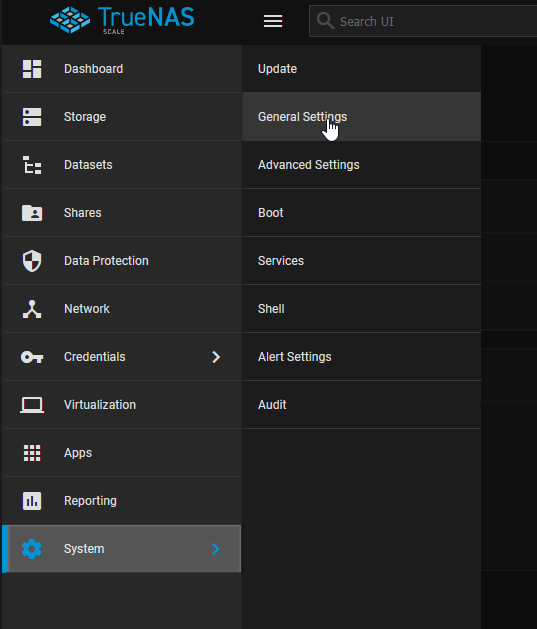

5. Aplicar el Certificado a la Interfaz Web

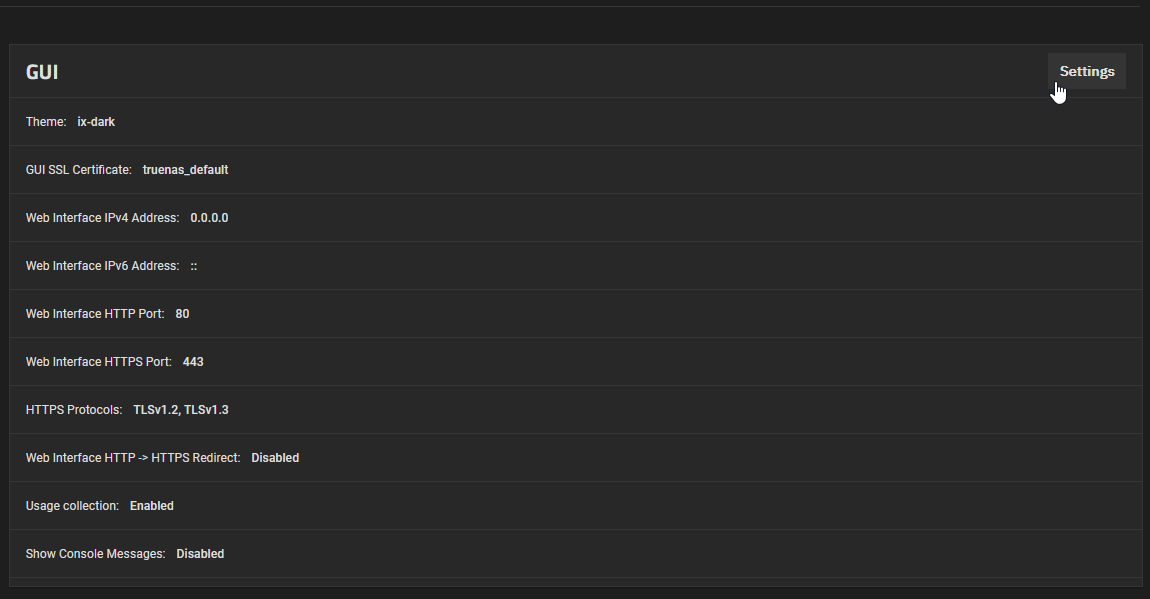

Ahora que TrueNAS ya reconoce el certificado nuevo, debemos decirle al sistema que empiece a usarlo para su propio puerto HTTPS.

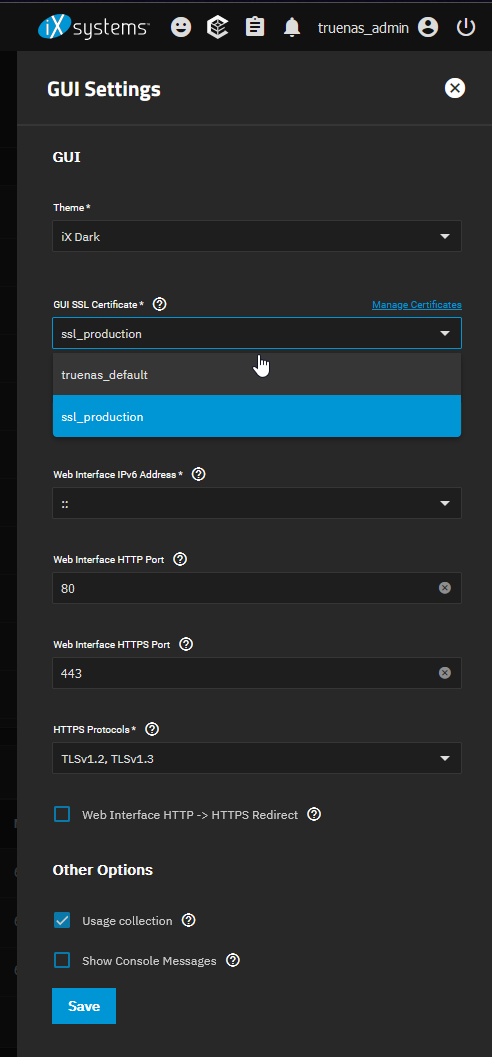

Navega a System > General en el menú de la izquierda.

Busca la configuración llamada GUI SSL Certificate.

Cambia esta selección del certificado por defecto truenas_default (el autofirmado) al nombre del nuevo certificado que acabas de importar en los pasos anteriores.

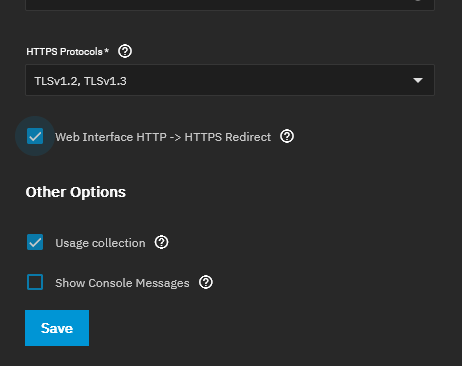

Desplázate hasta el fondo de la página y pulsa el botón Save (Guardar).

6. Reiniciar el Servicio Web

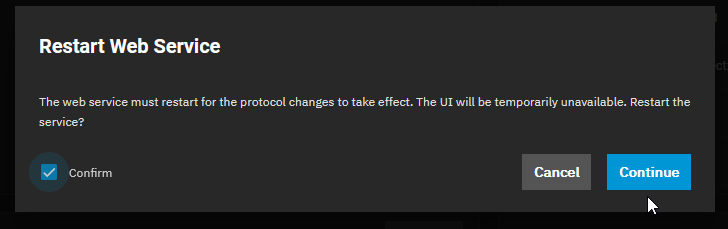

TrueNAS te arrojará una advertencia indicando que el servicio web GUI (nginx/apache) debe reiniciarse para que tome los cambios. Confirma la acción marcando la casilla correspondiente para proceder.

Espera unos cuantos segundos y actualiza/refresca la página en de tu navegador web.

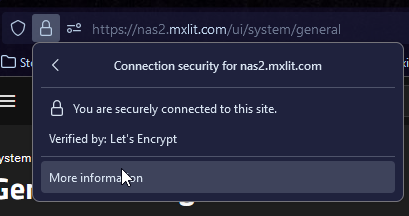

Ahora podrás observar un precioso candado verde o cerrado en la barra de direcciones de tu navegador, indicando una conexión segura, encriptada y validada utilizando tu nuevo certificado SSL.

Conclusión

Aplicar un certificado SSL avalado por una autoridad CA confiable hacia la consola de administración de TrueNAS elimina esas molestas advertencias de los navegadores web y mejora drásticamente la postura de ciberseguridad protegiéndolo de ataques ‘Man-in-the-Middle’ (MitM). Este proceso es forzosamente recomendado para cualquier entorno donde TrueNAS se integre al tramado de una empresa o sea expuesto de cualquier forma más allá de un pequeño circuito asilado doméstico. Siempre guarda un registro en tu calendario respecto a la expiración de este certificado para evitar perder el acceso súbito en el futuro distante.