Integrar Proxmox Virtual Environment (VE) con Microsoft Active Directory te permite centralizar la gestión de usuarios y aplicar las políticas de seguridad existentes de tu organización directamente a tus clústeres de virtualización. Al conectar Proxmox a AD mediante LDAP, los administradores y operadores pueden iniciar sesión utilizando sus credenciales de dominio estándar, eliminando la necesidad de gestionar cuentas locales por separado en cada nodo de Proxmox.

1. Agregar el Realm de Active Directory

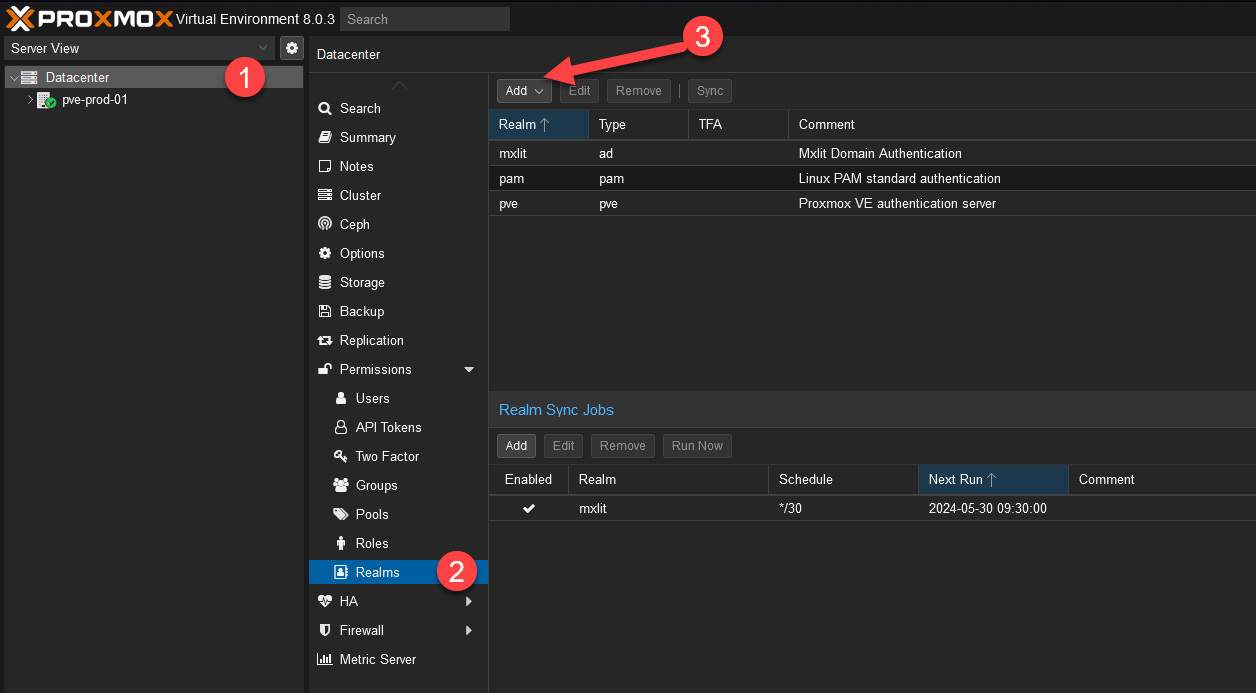

Navega a la interfaz web de tu clúster de Proxmox VE. En la parte superior del menú izquierdo, haz clic en Datacenter, luego selecciona Realms.

Haz clic en el botón de Add (Agregar) para comenzar a añadir un nuevo servidor de autenticación.

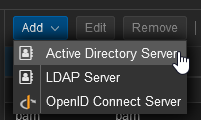

Selecciona Active Directory Server en el menú desplegable.

2. Configurar los Detalles del Servidor de AD

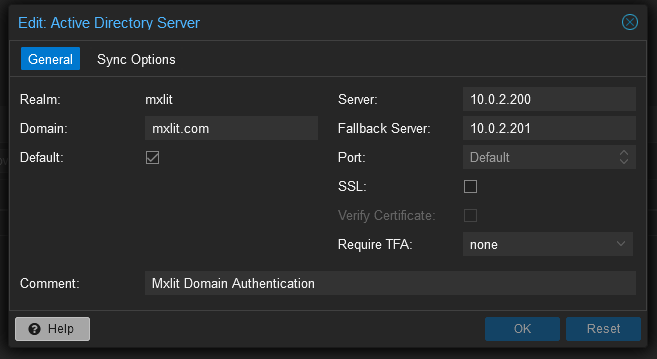

Aparecerá una ventana de configuración. Completa los detalles de tu entorno:

- Realm: Un identificador corto para esta conexión (ej.

MXLIT-AD). - Domain: El nombre de dominio de tu directorio activo (ej.

mxlit.com). - Server: Deja lo demás por defecto o agrega la IP/Hostname de tu controlador de dominio primario.

3. Configurar Opciones de Sincronización y Filtros

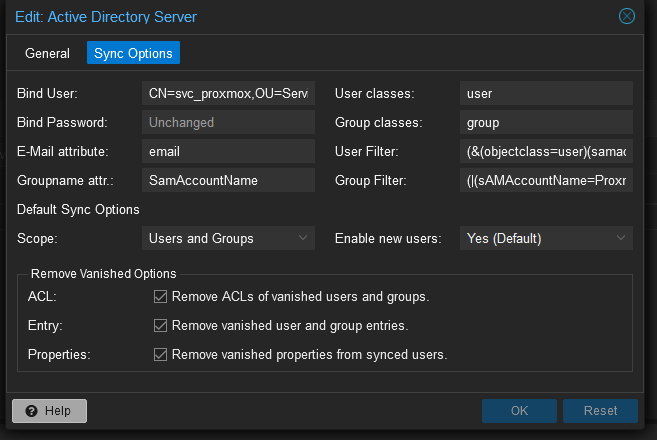

Cambia a la pestaña de Sync Options (Opciones de Sincronización). Aquí es donde configuras cómo Proxmox leerá los usuarios y grupos de tu Active Directory.

- Bind User: Este debe ser el

DistinguishedNamecompleto de la cuenta de usuario que Proxmox utilizará para consultar el AD. - Bind Password: La contraseña para el usuario Bind.

Para evitar importar cada usuario en tu directorio masivo, debes aplicar un filtro de usuario (User Filter). Por ejemplo, si solo quieres importar usuarios que pertenezcan a un grupo de seguridad en particular llamado Proxmox_Admins, agrega el siguiente filtro LDAP:

(&(objectclass=user)(samaccountname=*)(MemberOf=CN=Proxmox_Admins,OU=Security Groups,OU=Restricted,OU=MXLIT_Groups,DC=MXLIT,DC=COM))

En caso de que se quieran agregar múltiples usuarios de diferentes grupos (ej. Administradores y Operadores), puedes utilizar una declaración OR (|):

(|(MemberOf=CN=Proxmox_Admins,OU=Security Groups,OU=Restricted,OU=MXLIT_Groups,DC=MXLIT,DC=COM)(MemberOf=CN=Proxmox_Operators,OU=Security Groups,OU=Restricted,OU=MXLIT_Groups,DC=MXLIT,DC=COM))

De manera similar, para exportar los grupos en Group Filter podemos agregar solamente grupos relacionados a Proxmox, usando el comodín *:

(|(sAMAccountName=Proxmox*))

Asegúrate de que el Scope (Alcance) sea Users and Groups y de que las tres opciones de abajo estén marcadas para que los cambios de Active Directory (eliminaciones, nuevos ingresos) se reflejen automáticamente en Proxmox al sincronizar.

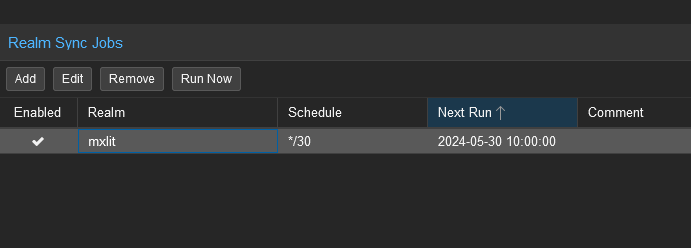

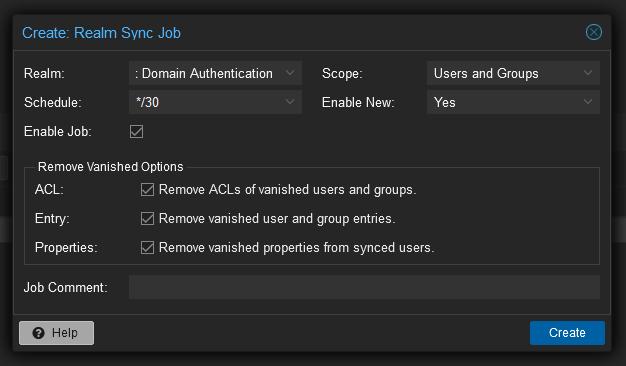

4. Configurar la Sincronización Automática del Realm

Para asegurar que Proxmox verifique periódicamente el Active Directory en busca de nuevos usuarios o cambios, debes crear un Trabajo de Sincronización.

Ve a la pestaña Realm Sync Jobs y crea uno nuevo haciendo clic en Add.

- Realm: Selecciona el realm de Active Directory que quieres sincronizar.

- Scope: Selecciona

Users and Groups. - Schedule: Define el intervalo de tiempo de sincronización.

Asegúrate de marcar las 3 opciones inferiores para purgar usuarios eliminados de AD, remover propiedades inexistentes y habilitar cuentas nuevas de forma transparente en Proxmox.

Nota Importante sobre LDAPS y Windows Server 2025

Los pasos anteriores configuran una autenticación LDAP estándar sin encriptar. Aunque esto es funcional para redes internas o en niveles de funcionalidad de dominio más antiguos, es altamente recomendado utilizar LDAPS (LDAP sobre SSL) para asegurar la transmisión de credenciales.

Requisito para Windows Server 2025: Si tus controladores de dominio ejecutan Windows Server 2025, ten en cuenta que Microsoft deshabilita el LDAP estándar sin encriptar por defecto. Para autenticarte contra AD en WS 2025, debes forzosamente configurar LDAPS. Esto requiere pasos adicionales y un poco más complejos que implican inyectar y confiar en el certificado de tu CA Interna dentro de las autoridades certificadoras de Proxmox. Cubriremos este proceso de configuración de LDAPS en una guía separada.

Conclusión

Al configurar la autenticación de Active Directory mediante el uso de filtros LDAP específicos, garantizas que solo el personal de TI autorizado escale en tu entorno de Proxmox VE. Esta centralización simplifica inmensamente el alta, la baja y la auditoría de equipos de trabajo técnicos, manteniendo tu plataforma de virtualización rigurosamente integrada con tus esquemas de identidad corporativa.