El Sistema de Nombres de Dominio (DNS) es la libreta de direcciones de Internet, pero por diseño original, no es seguro. Cuando un usuario teclea un dominio en su navegador, la consulta viaja en texto plano y confía ciegamente en la respuesta que recibe. Aquí es donde entra DNSSEC (Domain Name System Security Extensions).

DNSSEC no encripta las consultas DNS, sino que las firma digitalmente. Funciona mediante un sistema de criptografía de clave pública que garantiza a los resolutores DNS (como los de Google, Cloudflare o tu ISP) que la dirección IP a la que están siendo dirigidos es legítima y no ha sido alterada en el camino.

¿Por qué es requerido?

Imagina que un atacante logra interceptar la petición DNS de un usuario que intenta visitar tu sitio web. Sin DNSSEC, el atacante puede inyectar una respuesta falsa (un ataque conocido como DNS Spoofing o Cache Poisoning) y redirigir todo ese tráfico a un servidor malicioso que es un clon exacto de tu página.

Al implementar DNSSEC, proteges la integridad de tu dominio. Le dices al mundo: “Cualquier registro DNS que no esté firmado criptográficamente por mí, es falso y debe ser bloqueado”. Es una capa de seguridad esencial en arquitecturas de red modernas, ya que asegura que tu tráfico legítimo (y tus túneles Zero Trust) no puedan ser secuestrados.

Pros, Contras y Cuidados

Pros:

- Integridad y Autenticidad: Garantiza que los visitantes siempre lleguen a tu servidor correcto.

- Protección contra Spoofing: Mitiga ataques de envenenamiento de caché DNS.

- Automatización Máxima: En plataformas como Cloudflare, la rotación de claves (Key Rollover) y la publicación de registros se gestionan sin intervención humana.

Contras y Cuidados:

- Tolerancia Cero a Errores (en configuraciones manuales): Si tienes que transferir los registros DS manualmente a otro proveedor y cometes un error tipográfico, los resolutores globales rechazarán tu dominio por completo y tu sitio se caerá de Internet.

- Precaución en Migraciones: Si en el futuro decides mover tus DNS fuera de Cloudflare, debes desactivar DNSSEC antes de hacer el cambio, o te auto-bloquearás temporalmente.

El Paso a Paso en Cloudflare

Gracias a la automatización moderna, si utilizas Cloudflare como tu proveedor principal, la activación de DNSSEC se ha reducido a un proceso de un solo clic en la mayoría de los casos.

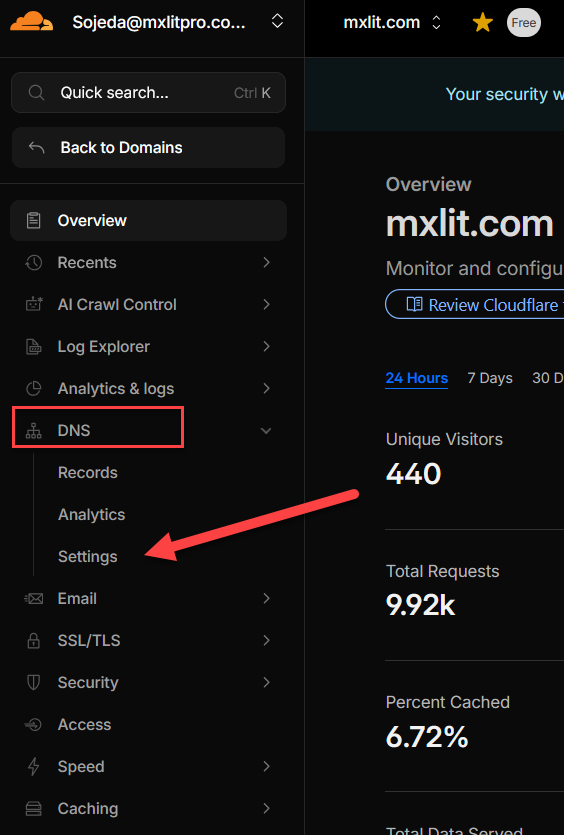

Paso 1: Navegación en el Dashboard

- Inicia sesión en tu panel de Cloudflare y selecciona tu dominio.

- En el menú lateral izquierdo, despliega la sección DNS y haz clic en Settings (Configuración).

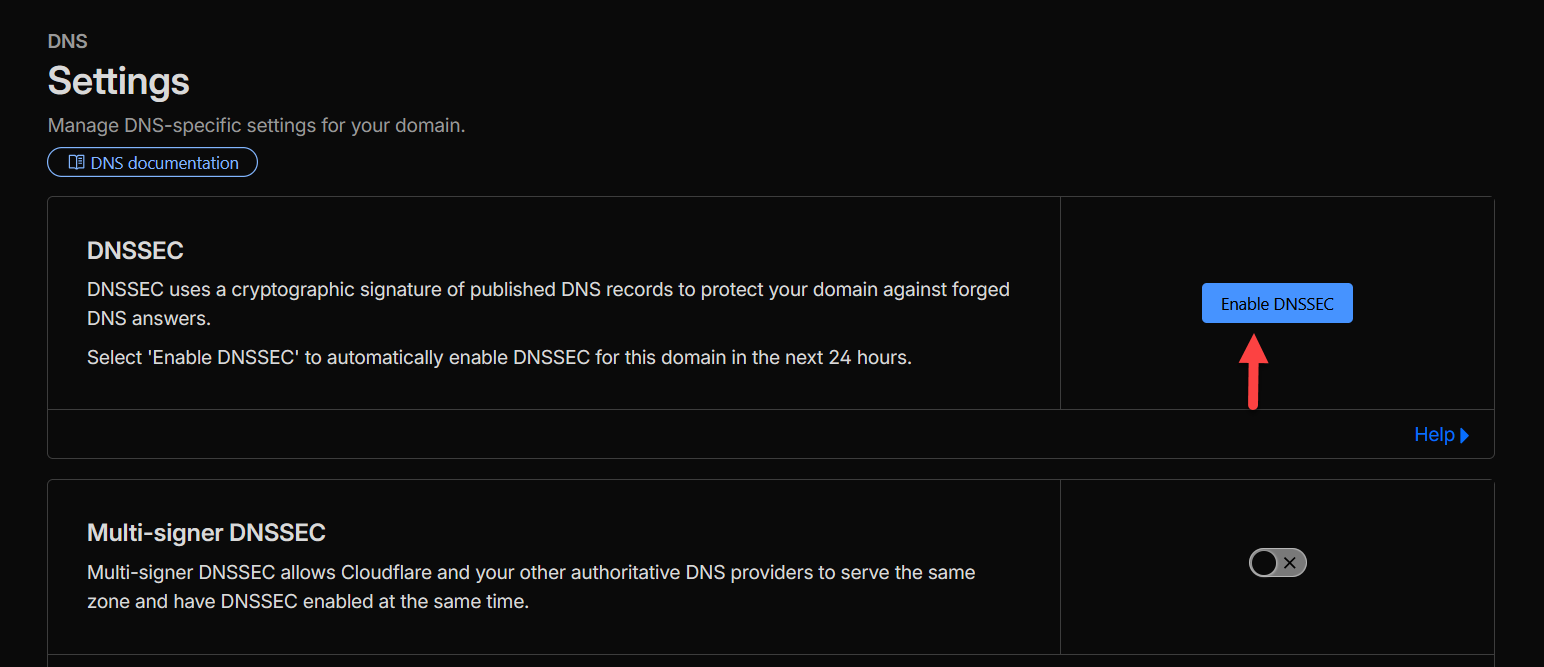

Paso 2: Activar DNSSEC

- En la pantalla principal de ajustes, verás la tarjeta superior etiquetada como DNSSEC.

- Haz clic en el botón azul Enable DNSSEC (Habilitar DNSSEC).

Paso 3: El Proceso Automático vs. Manual

Al hacer clic, Cloudflare comenzará a generar las firmas criptográficas para tu zona.

- Si tu dominio está registrado directamente con Cloudflare (o con un registrador que soporte la actualización automatizada): No tienes que hacer absolutamente nada más. Cloudflare publicará el registro DS automáticamente por ti en las próximas 24 horas.

- Nota para dominios en otros registradores: Si compraste tu dominio en un proveedor externo de terceros (como Namecheap, GoDaddy, etc.) que no soporte el aprovisionamiento automático, Cloudflare te mostrará en pantalla una serie de valores (Key Tag, Algorithm, Digest Type y Digest). Tendrás que iniciar sesión en el panel de tu registrador externo, buscar la sección “DNSSEC” o “Custom DNS”, y pegar exactamente esos valores allí para completar la cadena de confianza.

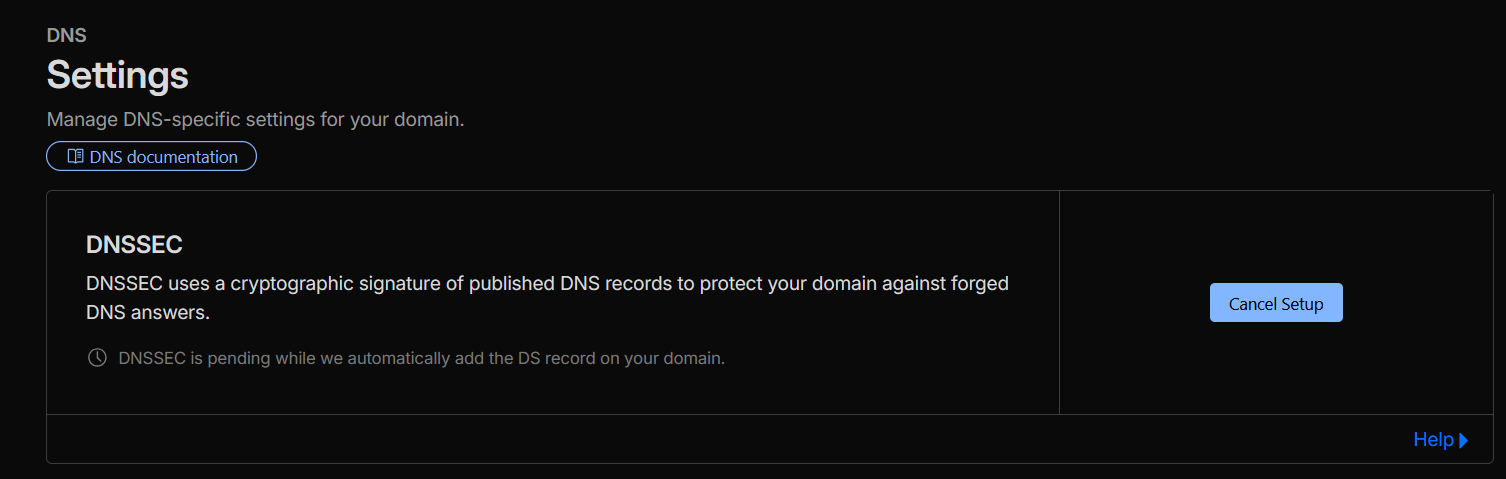

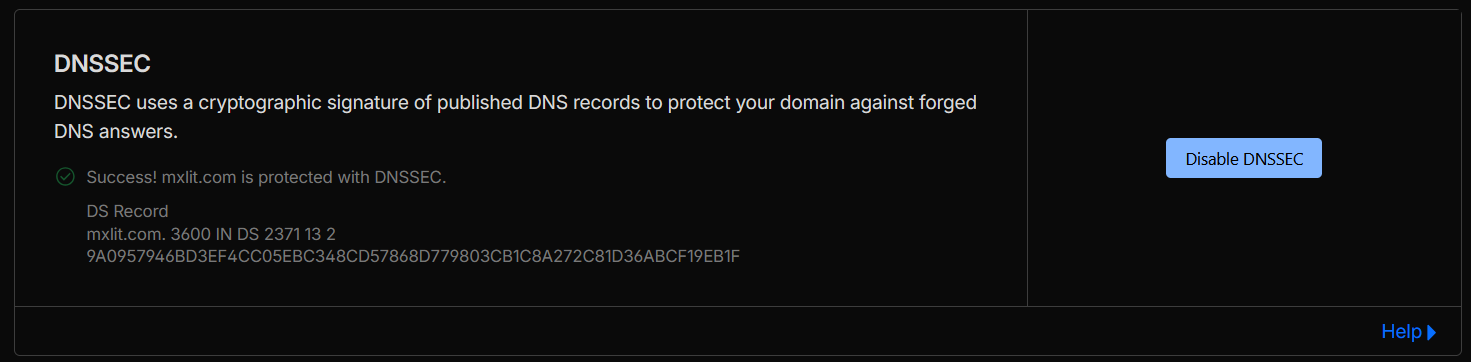

Paso 4: Verificación y Propagación

En la misma pantalla de configuración en Cloudflare, podrás monitorear el estatus de la activación. Inicialmente lo verás como “Pending” (Pendiente). Una vez que la red global verifique que el registro DS está publicado y las firmas coinciden, el estado cambiará a un exitoso Success o activo.

Conclusión

Activar DNSSEC en Cloudflare es una de esas victorias rápidas de seguridad que ofrecen un nivel de protección masivo con un esfuerzo mínimo. Atrás quedaron los días en que gestionar la criptografía de los DNS era una tarea exclusiva de administradores de redes avanzados; hoy, blindar la libreta de direcciones de tu infraestructura toma literalmente un par de clics.