Llegamos a uno de los puntos arquitectónicos más importantes de todo el despliegue. Hasta ahora, nuestro clúster tiene vida en la red, ruteo dinámico con SmartConnect y una administración segura con SSL. Pero un NAS empresarial no sirve de mucho si los usuarios tienen que aprenderse contraseñas nuevas o si mezclamos el tráfico de administración con el de producción.

En este artículo vamos a unir nuestro clúster de Dell EMC Isilon a nuestro dominio de Active Directory (mxlit.com) y configuraremos el verdadero multi-tenancy creando nuestra primera Access Zone.

¿Por qué aislar con Access Zones?

En OneFS, la zona predeterminada se llama System. Por ahí entra el tráfico de administración (la WebUI, SSH) y por defecto, cualquier configuración. Si creamos recursos compartidos (Shares) en la zona System, estamos exponiendo la superficie de administración a los usuarios finales.

Crear una Access Zone dedicada nos permite:

- Aislamiento de red: Amarrar esta zona exclusivamente a nuestro pool de IPs de datos (

pool_smb_dataen la VLAN 105). - Aislamiento de rutas: Asignar un directorio base estricto (ej.

/ifs/data/production) del cual los usuarios no pueden salir. - Aislamiento de autenticación: Permitir que solo ciertos proveedores de identidad (como nuestro AD) operen en esta zona.

Paso 1: Unir Isilon al Active Directory

El primer paso es hacer que el clúster sea un miembro confiable de nuestro dominio de Windows Server.

Vía WebUI:

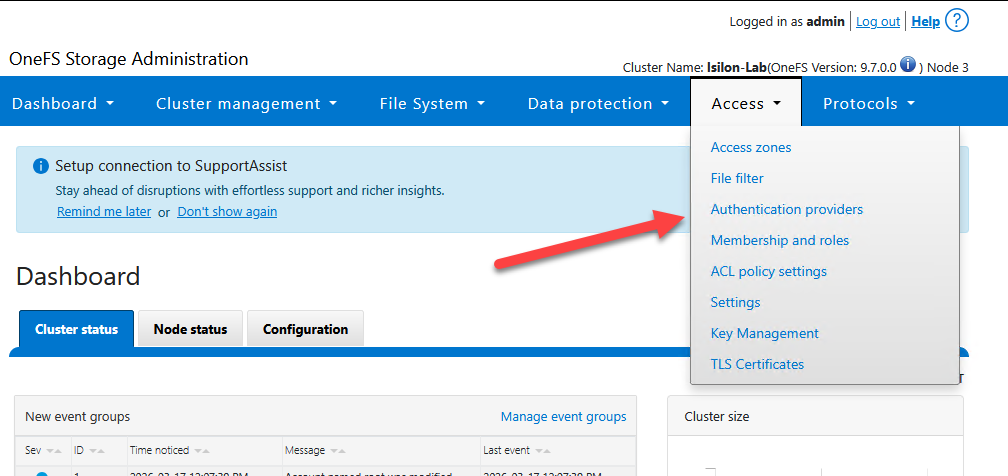

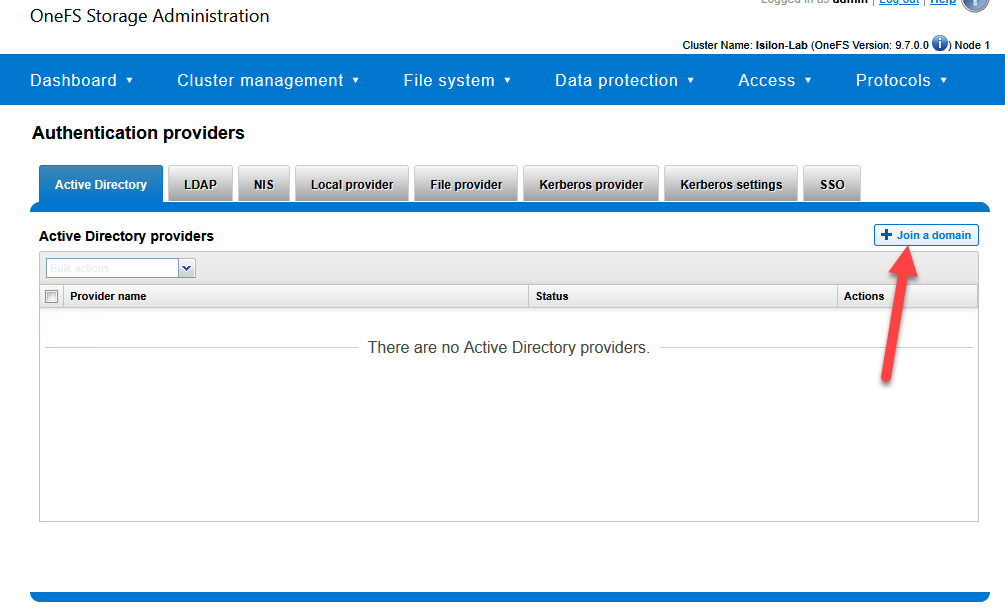

Ve a Access > Authentication Providers > Active Directory.

Haz clic en Join a domain.

Domain Name:

mxlit.comIngresa las credenciales de un usuario administrador del dominio (con permisos para unir máquinas al AD).

Opcional pero recomendado: En Organizational Unit (OU), puedes especificar dónde quieres que caiga el objeto de computadora del clúster (ej.

OU=Servers,DC=mxlit,DC=com).

Vía CLI (PowerShell/SSH):

Si prefieres la terminal, aquí tienes el comando exacto.

# Join the Isilon cluster to the Active Directory domain

# Replace 'Administrator' with your domain admin account

isi auth ad create --name=mxlit.com --user=Administrator --ou="OU=Servers,DC=mxlit,DC=com"

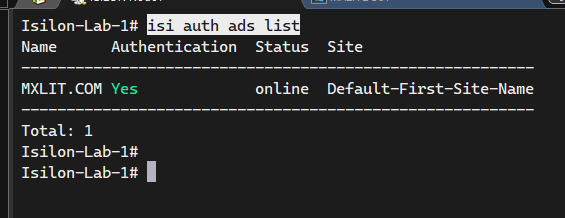

# Verify the connection status to the domain controllers

isi auth ads list

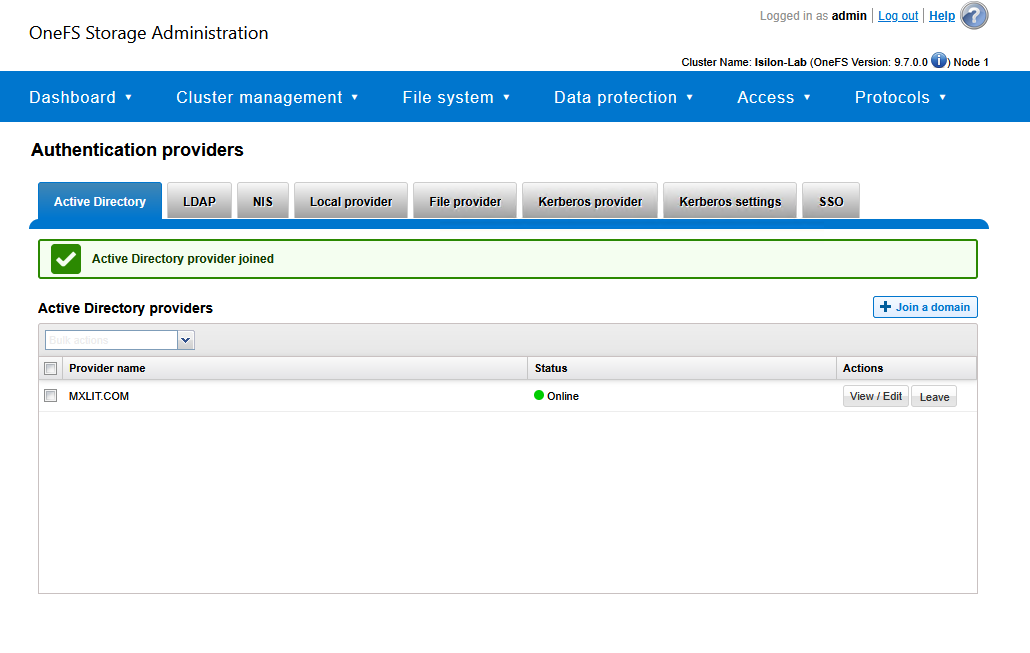

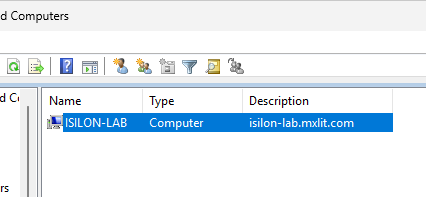

Verifica en AD, y verás en nuevo computer object creado.

Paso 2: Creación de la Access Zone de Producción

Ahora que Isilon confía en el Active Directory, vamos a crear el “contenedor lógico” para nuestros usuarios.

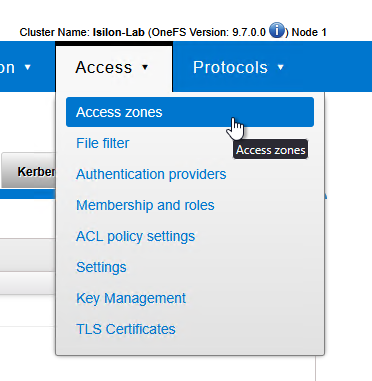

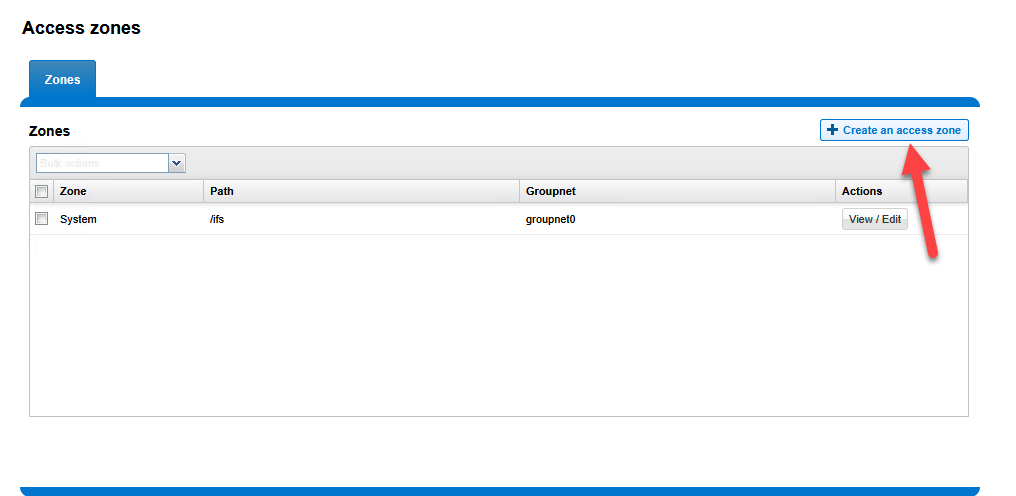

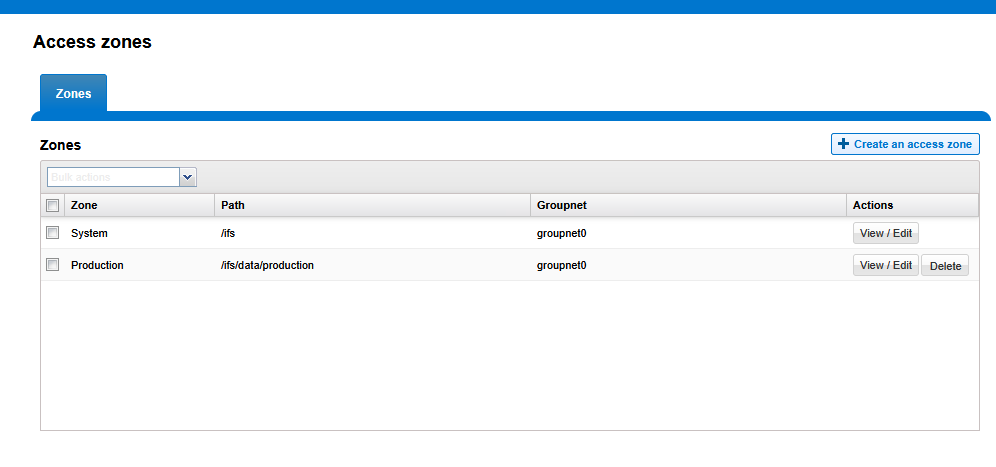

- Ve a Access > Access Zones.

- Haz clic en Create an Access Zone.

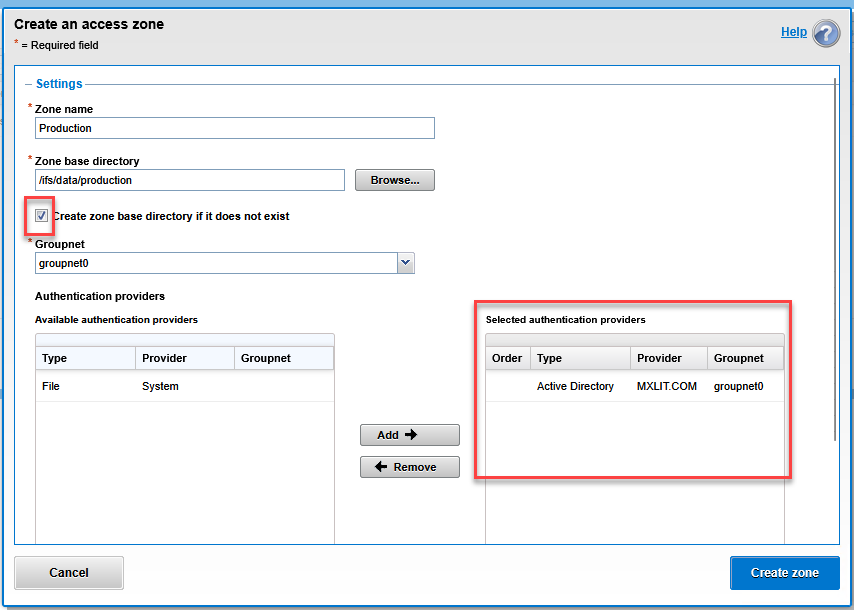

Zone Name:

ProductionBase Directory:

/ifs/data/production(Marca la casilla de Create zone base directory if it does not exist).Authentication Providers: Mueve el proveedor

mxlit.comde la columna Available a la columna Selected. ¡Esto es crucial! Así le decimos a la zona que use los usuarios de tu dominio.

Haz clic en Create zone.

Paso 3: Amarrar SmartConnect a la nueva Access Zone

Este es el paso donde la magia ocurre. Vamos a decirle a la red que todo el tráfico que entre por el DNS de almacenamiento sea encapsulado dentro de esta nueva zona.

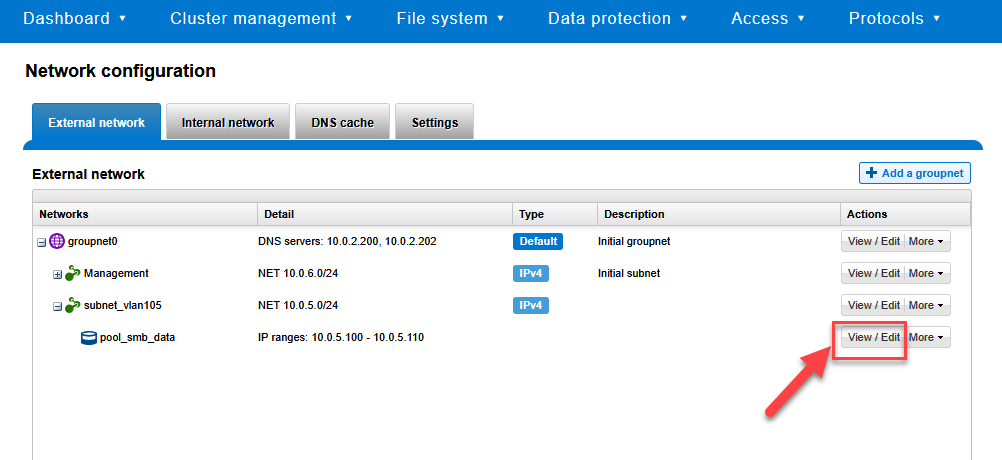

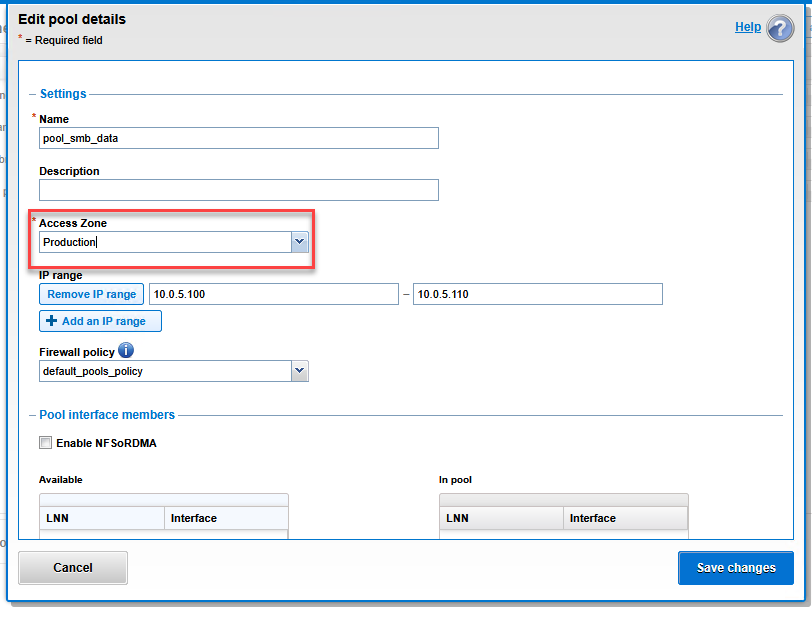

Ve a Cluster Management > Network Configuration.

Despliega tu subred y edita tu pool de datos (

pool_smb_data).

Busca el menú desplegable llamado Access Zone.

Cámbialo de

Systema tu nueva zona:Production.

Haz clic en Save changes.

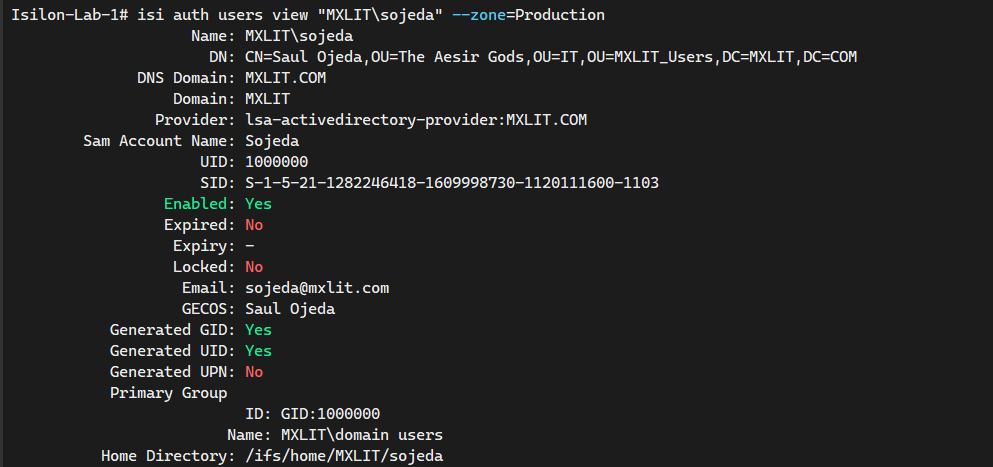

Paso 4: Verificación Final en CLI

Para asegurarnos de que el ruteo interno de OneFS está vinculando correctamente las zonas y los usuarios, podemos validar desde la terminal que Isilon ya es capaz de leer la base de datos de Active Directory a través de la zona de producción.

# List all configured Access Zones to verify the base path

isi zone zones list

# Query a domain user through the new Access Zone

# This confirms the AD provider is active inside Production

isi auth users view "MXLIT\tu-usuario" --zone=Production

Si el comando te devuelve el SID, el UID y los grupos a los que pertenece tu usuario en Windows, ¡felicidades! Has integrado exitosamente las identidades.

Conclusión

Al unir exitosamente tu clúster de Isilon al Active Directory y aislar el tráfico de producción dentro de una Access Zone dedicada, has establecido una capa fundamental de seguridad y gestión. Este enfoque multi-tenancy asegura que tu entorno de almacenamiento permanezca escalable y protegido contra accesos no autorizados, manteniendo los planos de gestión y de datos estrictamente separados.

End of transmission.