En el panorama actual de ciberseguridad, el almacenamiento tradicional ya no es suficiente para contener ataques avanzados. Cuando un atacante compromete credenciales de administrador, las copias de seguridad estándar y los snapshots pueden ser eliminados o encriptados. Aquí es donde entra SmartLock de Dell Isilon (PowerScale).

SmartLock proporciona inmutabilidad a nivel de sistema de archivos mediante tecnología WORM (Write-Once, Read-Many). Una vez que un archivo se bloquea (commit) dentro de un dominio de SmartLock, no puede ser modificado, sobreescrito ni eliminado por nadie (ni siquiera por un ataque de ransomware con privilegios de root) hasta que expire su periodo de retención.

¿Por qué implementar SmartLock? (Casos de Uso)

Más allá de ser una función técnica de almacenamiento, WORM responde a tres presiones críticas del negocio:

- Defensa contra Ransomware: Es la última línea de defensa. Si el sistema operativo rechaza cualquier intento de escritura o borrado a nivel de Kernel, el malware físicamente no puede encriptar la data.

- Cumplimiento Normativo (Compliance): Sectores financieros (SEC 17a-4), salud (HIPAA) o gobierno exigen por ley retener registros de auditoría, transacciones e información “legal” en un estado inalterable garantizado.

- Prevención de Sabotaje Interno: Protege a la organización contra administradores deshonestos o credenciales comprometidas que intenten borrar la evidencia o destruir los respaldos.

Entendiendo SmartLock: Enterprise vs. Compliance

Antes de configurar la inmutabilidad, es crucial entender los dos niveles de rigor que ofrece OneFS:

SmartLock Enterprise: Protege los datos contra modificaciones de usuarios estándar y administradores de almacenamiento. Sin embargo, permite que un administrador con un rol altamente privilegiado (

ISI_PRIV_SMARTLOCK) pueda destruir el dominio si es absolutamente necesario (ideal para laboratorios, respaldos temporales o datos internos no regulados).SmartLock Compliance: El nivel de seguridad máximo, diseñado para cumplir con regulaciones estrictas (como SEC 17a-4). En este modo, nadie tiene el poder de borrar los datos antes de que expire la retención. Ni el usuario, ni el administrador, ni el soporte técnico de Dell. La única forma de eliminar los datos prematuramente es destruyendo físicamente los discos.

Advertencia: Para entornos de prueba o producción general, se recomienda encarecidamente utilizar el modo Enterprise.

Paso 1: Crear un Directorio SmartLock (Domain)

La regla de oro en Isilon para la inmutabilidad es que el directorio debe estar vacío al momento de convertirlo en un dominio WORM. El flujo de trabajo correcto es: crear la carpeta física, aplicar la política WORM y, finalmente, crear el recurso compartido (SMB Share) para los usuarios y sistemas.

Nota: Si estás usando el simulador, para activar SmartLock ejecuta la siguiente línea en la terminal:

isi license add --evaluation SmartLock

Vía WebUI

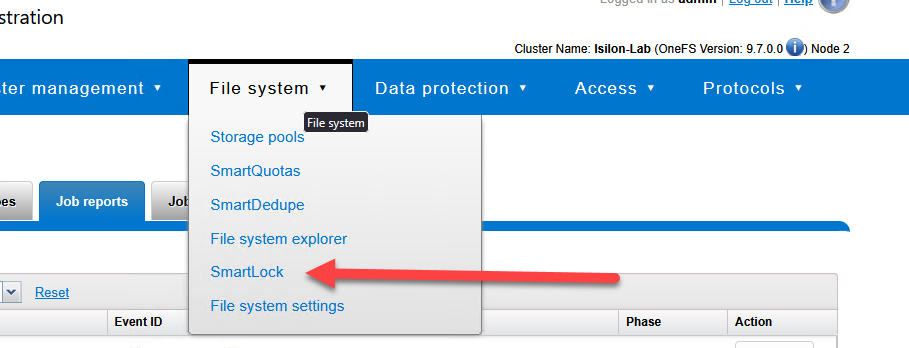

- Navega a File System > SmartLock > Domains.

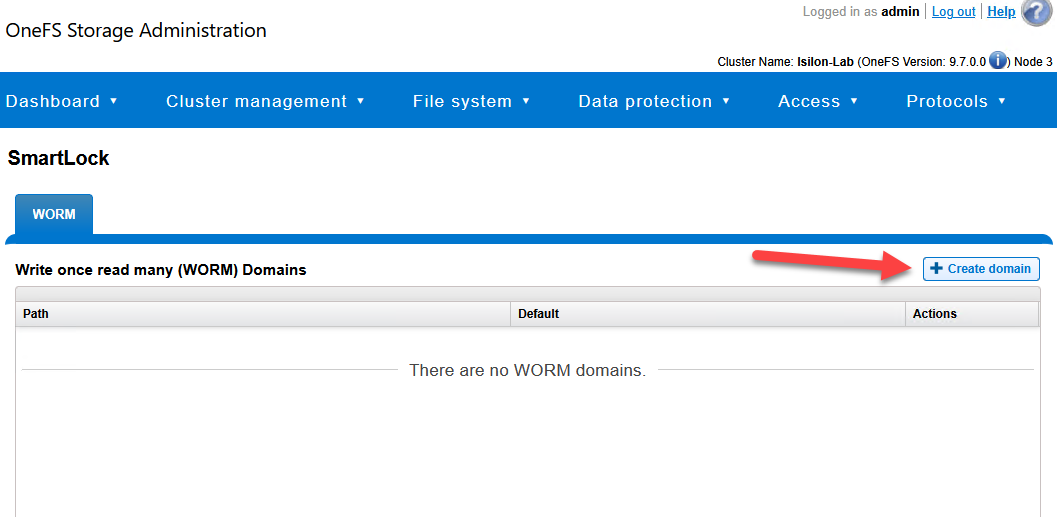

- Haz clic en Create a SmartLock Domain.

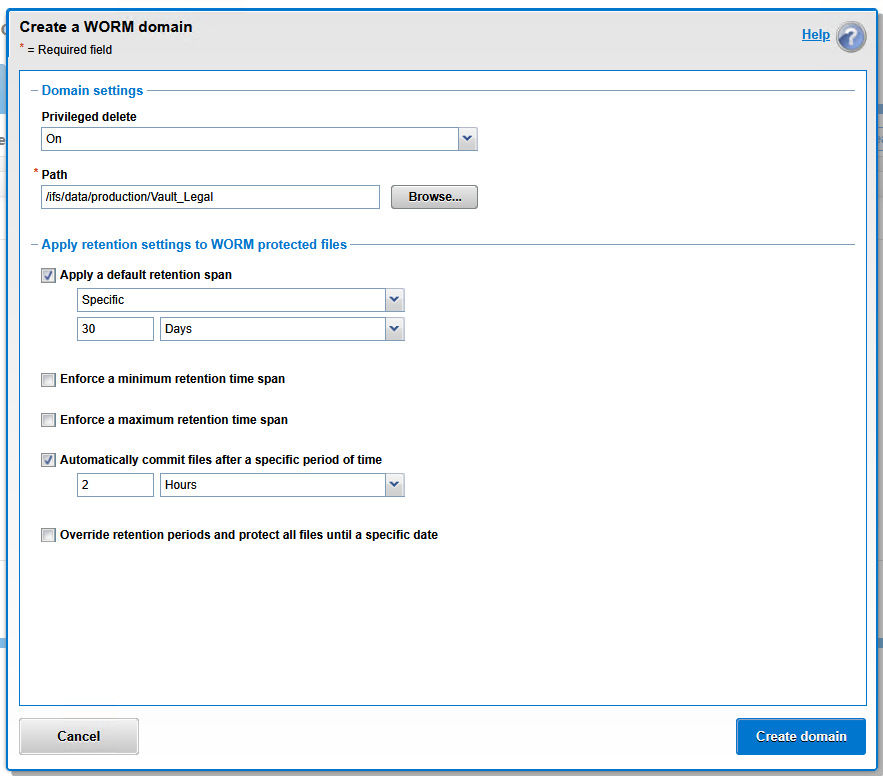

Configura los siguientes parámetros basándote en tu estrategia de seguridad:

Privileged delete: Selecciona On para entornos corporativos estándar o laboratorios. Esto permite que un administrador con el rol especial

ISI_PRIV_SMARTLOCKpueda destruir el dominio en caso de emergencia. Si lo dejas en Off (modo estricto/Compliance), absolutamente nadie podrá borrar los datos hasta que expire el tiempo, protegiéndote incluso de credenciales de sistema comprometidas.Path: Utiliza el botón Browse o ingresa la ruta física vacía (ej.

/ifs/data/production/Vault_Legal).Apply a default retention span: Marca esta casilla y define el tiempo de bloqueo base (ej.

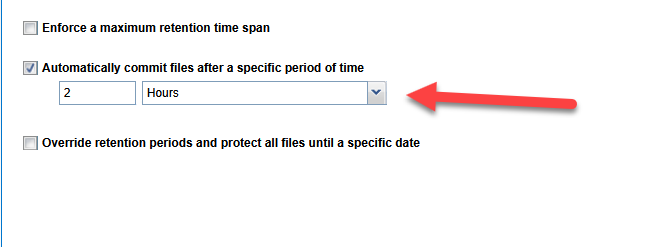

Specific|30|Days). Este es el tiempo que un archivo permanecerá inmutable por defecto tras ejecutar el commit.(Opcional Pro-Tip) Automatically commit files after a specific period of time: ¡Automatización pura contra el ransomware! Si marcas esta opción, OneFS monitoreará la carpeta y bloqueará automáticamente de forma irreversible cualquier archivo que no sufra modificaciones durante el tiempo especificado (ej. 2 horas), eliminando la necesidad de que una aplicación o usuario lo haga manualmente.

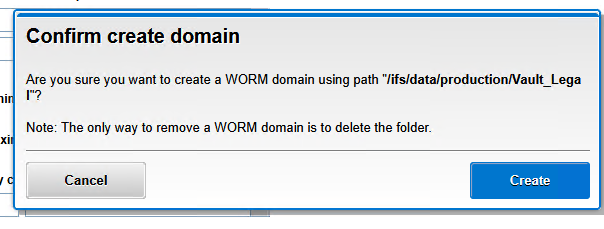

Haz clic en Create domain.

Vía CLI

Para automatizar la creación de bóvedas seguras, puedes utilizar la terminal de OneFS. Asegúrate de crear el directorio físico primero:

# Create the physical directory for the vault

mkdir -p /ifs/data/production/Vault_Legal

# Create the SmartLock domain with privileged delete enabled and a 30-day default retention

isi smartlock domains create /ifs/data/production/Vault_Legal \

--privileged-delete=on \

--default-retention="30D"

Paso 2: El proceso de “Commit” (Activar el estado WORM)

Que un archivo resida dentro del directorio de SmartLock no lo hace inmutable inmediatamente. El archivo debe pasar al estado Committed. Esto evita que se bloqueen e imposibiliten los cambios a archivos temporales o incompletos mientras aún se están copiando a través de la red.

Commit Manual (Intervención del Usuario o Script)

La forma más sencilla de hacer un commit de un archivo es quitándole los permisos de escritura (es decir, marcándolo como “Solo lectura”).

Desde Windows (SMB): El usuario copia el archivo a la carpeta compartida, hace clic derecho sobre el archivo > Propiedades > marca la casilla Read-only (Solo lectura) > Aceptar.

Desde Linux/CLI: Se utilizan comandos ordinarios de cambio de permisos.

# Copy a critical backup file to the SmartLock vault

cp /ifs/data/production/IT_Share/critical_backup.zip /ifs/data/production/Vault_Legal/

# Commit the file to an immutable WORM state by removing write permissions

chmod -w /ifs/data/production/Vault_Legal/critical_backup.zip

Commit Automático (Autocommit)

Para flujos de trabajo donde no se puede depender del usuario para marcar los archivos como “Solo lectura”, SmartLock permite configurar un Autocommit. El clúster monitoreará el archivo y, si no se detectan cambios de escritura en un periodo definido (ej. 2 horas), OneFS bloqueará el archivo automáticamente sellando su protección.

Si activaste esta opción (“Automatically commit files”) desde la GUI al crear el dominio WORM, no necesitas ejecutar el comando de abajo.

# Optional: Enable autocommit for the domain after 2 hours of inactivity

isi worm domains modify /ifs/data/production/Vault_Legal \

--autocommit-offset="2H"

Paso 3: Validar la Inmutabilidad (La Prueba de Fuego)

Una vez que el archivo entra en estado Committed, el reloj de retención inalterable comienza a correr y el archivo queda blindado a nivel de Kernel directamente en el OneFS.

Para comprobar que la infraestructura ahora es verdaderamente resistente al Ransomware, basta con intentar eliminar el archivo.

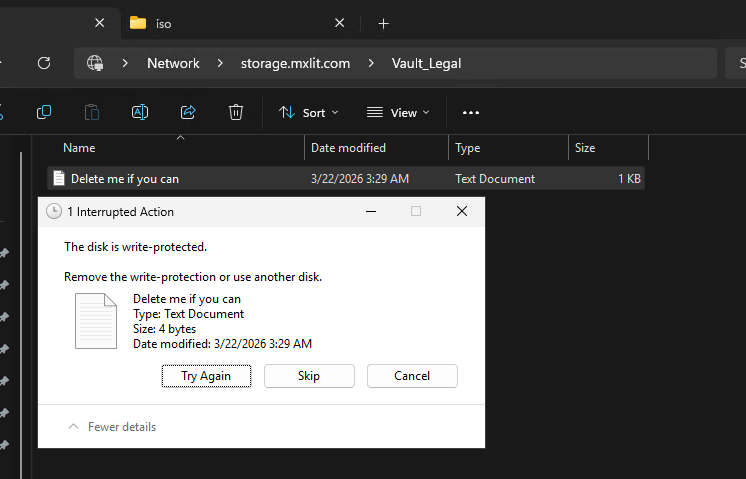

Prueba desde Windows (SMB)

Si un usuario, un administrador, o un script malicioso intenta eliminar o modificar el archivo protegido a través del recurso compartido, Windows arrojará un error de sistema a nivel de I/O bloqueando rotundamente la acción: “The disk is write-protected”.

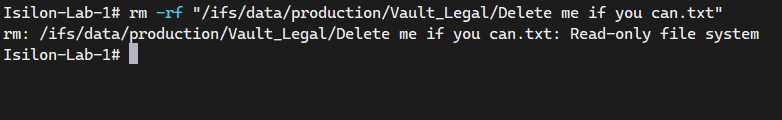

Prueba desde la CLI de Isilon

La protección WORM no solo se aplica a los protocolos de red locales. Incluso si un atacante compromete de forma absoluta las credenciales de administrador de todo el clúster Isilon, el sistema de archivos rechazará cualquier intento de destrucción:

# Attempt to forcibly delete the committed file as the root user

rm -rf "/ifs/data/production/Vault_Legal/Delete me if you can.txt"

# Expected Output:

# rm: /ifs/data/production/Vault_Legal/Delete me if you can.txt: Read-only file system

El clúster rechazará la operación a nivel de Kernel. El archivo está oficialmente resguardado y blindado contra borrado.

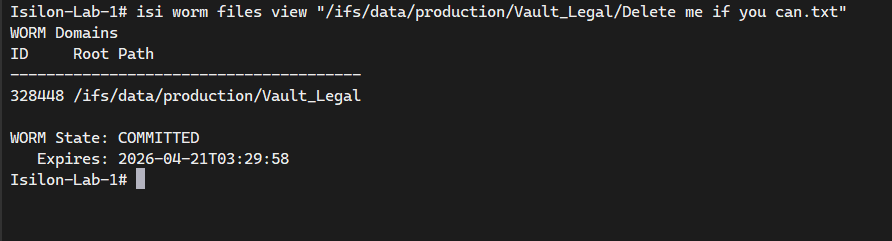

Para revisar el estado técnico exacto de un archivo WORM y ver cuándo caduca verdaderamente su retención inmutable, puedes consultar sus propiedades de SmartLock con el comando:

# Check the SmartLock status and expiration date of a specific file

isi worm files view "/ifs/data/production/Vault_Legal/Delete me if you can.txt"

Conclusión

Implementar CloudPools resuelve el problema del costo de almacenamiento a largo plazo, pero habilitar SmartLock resuelve el problema de la supervivencia misma del negocio ante un ciberataque. Al crear bóvedas WORM estratégicas dentro de tu NAS Scale-Out, te aseguras de que las bases de datos críticas, los respaldos fundamentales y los documentos de cumplimiento legal sobrevivan absolutamente ilesos, incluso si toda tu capa de directorio activo y virtualización se ve dramáticamente comprometida.

End of transmission.