Cuando un usuario es dado de baja en Active Directory, la primera línea de defensa se activa instantáneamente: la denegación de acceso corporativo, lo cual desconecta sus sesiones VPN y bloquea los inicios de sesión interactivos a través del Controlador de Dominio (DC).

Sin embargo, existe un vector crítico de riesgo. Si el empleado (o en su defecto, un atacante malicioso) tiene su computadora portátil corporativa, las credenciales cacheadas locales de Windows (Cached Credentials) seguirán operando. Esto le permite ingresar en la máquina de manera “offline” (del dominio) y extraer archivos sensibles localmente en una memoria USB sin estar conectado a la VPN corporativa ni a la red interna.

En este artículo, abordaremos el flujo de “Zero-Trust Endpoint Isolation” para remediar de raíz este escenario, usando PowerShell, y cómo el factor de cifrado BitLocker interviene como la protección de hardware definitiva ante un secuestro del administrador local.

La Solución a Nivel de Script Local (XDR / Intune)

Para contener el acceso local asíncrono, utilizamos plataformas de despliegue remoto como Cortex XDR o UEM como Microsoft Intune para empujar un script restrictivo que corre como la cuenta local de máxima autoridad: SYSTEM.

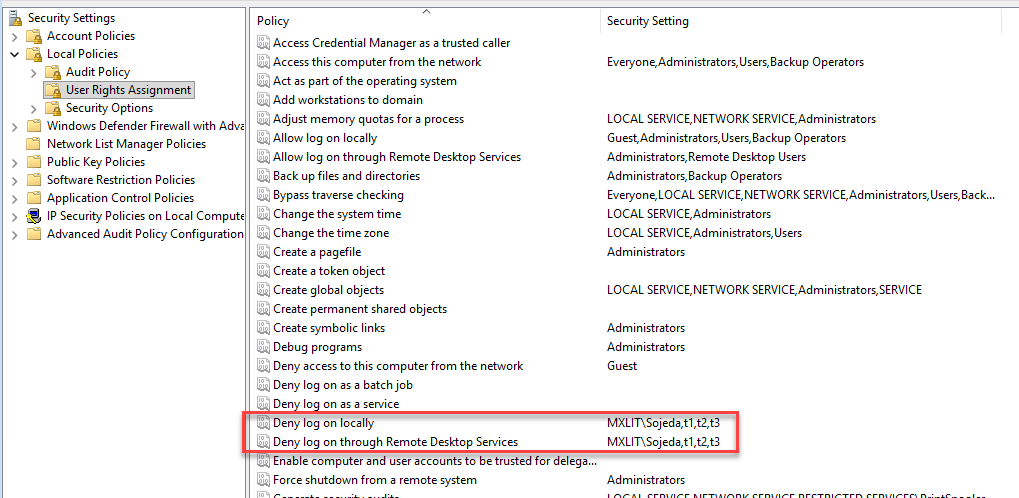

Este script aisla la computadora de usuarios no autorizados mediante una negación restrictiva usando identificadores de seguridad internos (SIDs). El script es capaz de enumerar el almacén de registros Win32_UserProfile, encontrar a qué usuarios de dominio pertenece un perfil cacheado en esa computadora instalada, y empujar su SID exacto a las políticas restrictivas de Windows usando el módulo secedit.

# ============================================================================

# Script: Endpoint Containment & Session Purge (Local & RDP Lockdown)

# Purpose: Deny local AND remote desktop logon for all local users and local

# admins (excluding Domain Admins and built-in Admin), then logoff.

# Execution: Designed to run locally via SYSTEM (Intune/XDR/EDR Solutions).

# ============================================================================

try {

# 1. Initialize a list to hold all the account SIDs we need to block

$sidsToBlock = New-Object System.Collections.Generic.List[string]

# Helper function to safely add SIDs

function Add-BlockSID ($sid) {

# Exclude Built-in Admin (-500), Domain Admins (-512), System (-18), Local Service (-19), Network Service (-20)

if ($sid -and

$sid -notmatch "-500$" -and

$sid -notmatch "-512$" -and

$sid -notmatch "^S-1-5-18$" -and

$sid -notmatch "^S-1-5-19$" -and

$sid -notmatch "^S-1-5-20$") {

if (-not $sidsToBlock.Contains($sid)) {

$sidsToBlock.Add($sid)

}

}

}

# 2. Get the Local Administrators group using its well-known SID

$localAdminGroup = Get-LocalGroup | Where-Object { $_.SID -eq "S-1-5-32-544" }

if ($localAdminGroup) {

# Get all members of the Local Administrators group

$adminMembers = Get-LocalGroupMember -Group $localAdminGroup.Name -ErrorAction SilentlyContinue

foreach ($member in $adminMembers) {

if ($member.ObjectClass -ne "Group" -and $member.PrincipalSource -ne "Unknown") {

Add-BlockSID $member.SID.Value

}

}

}

# 3. Get all local users

$localUsers = Get-LocalUser | Where-Object { $_.Enabled -eq $true }

foreach ($user in $localUsers) {

Add-BlockSID $user.SID.Value

}

# 4. Get all cached user profiles (offline Domain Users)

$userProfiles = Get-CimInstance Win32_UserProfile -ErrorAction SilentlyContinue | Where-Object { $_.Special -eq $false }

foreach ($profile in $userProfiles) {

Add-BlockSID $profile.SID

}

# 5. Optionally Block well-known groups like Remote Desktop Users (S-1-5-32-555) by default

Add-BlockSID "S-1-5-32-555"

if ($sidsToBlock.Count -gt 0) {

Write-Output "Accounts (SIDs) targeted for Deny Interactive & Remote Logon:"

$sidsToBlock | ForEach-Object { Write-Output " - $_" }

# --- PART 1: Apply Deny Local and Remote Logon Policies ---

# Define temporary paths for secpol manipulation

$exportPath = "$env:TEMP\secpol_export.inf"

$importPath = "$env:TEMP\secpol_import.inf"

$dbPath = "$env:TEMP\secpol_temp.sdb"

# Export current user rights assignment policy

secedit /export /cfg $exportPath /areas USER_RIGHTS | Out-Null

# Read carefully handling potential Unicode BOM from secedit

$policyContent = Get-Content -Path $exportPath -Encoding Unicode -ErrorAction Stop

# Format for secedit INF requires asterisk prefix (*S-1-5-21-...)

$formattedSids = $sidsToBlock | ForEach-Object { "*$_" }

$accountsString = $formattedSids -join ","

$newPolicyContent = New-Object System.Collections.Generic.List[string]

$localLogonFound = $false

$remoteLogonFound = $false

$privilegeRightsFound = $false

# Parse and modify the INF file contents

foreach ($line in $policyContent) {

if ($line -match "^\[Privilege Rights\]") {

$privilegeRightsFound = $true

$newPolicyContent.Add($line)

}

elseif ($line -match "^SeDenyInteractiveLogonRight") {

$newPolicyContent.Add("SeDenyInteractiveLogonRight = $accountsString")

$localLogonFound = $true

}

elseif ($line -match "^SeDenyRemoteInteractiveLogonRight") {

$newPolicyContent.Add("SeDenyRemoteInteractiveLogonRight = $accountsString")

$remoteLogonFound = $true

}

else {

$newPolicyContent.Add($line)

}

}

# If [Privilege Rights] didn't exist at all, add it at the end

if (-not $privilegeRightsFound) {

$newPolicyContent.Add("[Privilege Rights]")

}

# Inject the rights if they didn't exist previously under [Privilege Rights]

for ($i = 0; $i -lt $newPolicyContent.Count; $i++) {

if ($newPolicyContent[$i] -match "^\[Privilege Rights\]") {

if (-not $localLogonFound) {

$newPolicyContent.Insert($i + 1, "SeDenyInteractiveLogonRight = $accountsString")

}

if (-not $remoteLogonFound) {

$newPolicyContent.Insert($i + 1, "SeDenyRemoteInteractiveLogonRight = $accountsString")

}

break

}

}

# Save and apply the modified policy (secedit relies on Unicode natively)

$newPolicyContent | Out-File -FilePath $importPath -Encoding Unicode

secedit /configure /db $dbPath /cfg $importPath /areas USER_RIGHTS | Out-Null

# Cleanup policy temp files

Remove-Item -Path $exportPath, $importPath, $dbPath -ErrorAction SilentlyContinue

Write-Output "Security policies (Local & RDP Deny) applied successfully using SIDs."

} else {

Write-Output "No matching accounts found to block. Proceeding to terminate sessions."

}

# --- PART 2: Force Immediate Logoff for EVERYONE ---

# Retrieve all active and disconnected sessions

$quserOutput = quser 2>$null

if ($quserOutput) {

$sessions = $quserOutput[1..($quserOutput.Length - 1)]

foreach ($session in $sessions) {

$tokens = $session -split '\s+' | Where-Object { $_ -ne '' }

# The session ID is usually at index 1 or 2 depending on the session state

$sessionId = if ($tokens[1] -match '^\d+$') { $tokens[1] } else { $tokens[2] }

# Ensure we captured a valid integer session ID before terminating

if ($sessionId -match '^\d+$') {

Write-Output "Terminating session ID: $sessionId"

logoff $sessionId

}

}

} else {

Write-Output "No active user sessions found to terminate."

}

Write-Output "Endpoint containment protocol completed."

} catch {

Write-Error "An error occurred during containment: $_"

}

Al utilizar un flujo inteligente de exclusión (es decir, permitiendo el ingreso exclusivo al grupo principal de Domain Admins y a la cuenta del Administrador Local integrado) logramos generar una lista de denegación (Deny Interactive Logon Right). Todo intento de inicio de sesión de parte de un usuario estándar es inmediatamente rebotado con un error categórico de “Acceso denegado por directiva local”.

Mitigando el Bypass Físico Crítico con Hardware

Podemos suponer que este mecanismo programático es la panacea. Rompe las sesiones en caliente usando quser y logoff, y modifica las plantillas de seguridad prohibiendo de facto la vuelta del usuario. Pero, ¿Qué pasa cuando el atacante re-inicia la laptop usando una unidad USB booteable de rescate externo?

Herramientas famosas como Hiren’s Boot CD, Kali Linux o DaRT, están diseñadas para montar la partición local C:\ de Windows “en frío”. Al acceder de esta forma, se evaden todas las restricciones del propio sistema operativo en ejecución per se. Con un editor de registro básico o aplicaciones pre-instaladas en estas utilidades (como NTPWEdit), el infractor podría acceder al archivo crítico en C:\Windows\System32\config\SAM y cambiar brutalmente la contraseña de la cuenta del Administrador Local integrado (SID -500), saltando la barda que diseñamos.

El Rol Fundamental de BitLocker

Aquí es donde resalta la importancia indiscutible del FDE (Full Disk Encryption). Principalmente, de BitLocker.

Si el disco de la laptop está cifrado desde su aprovisionamiento (de preferencia apoyado en un chip moderno TPM 2.0), el simple acto vandálico de introducir una USB secundaria de booteo de Hiren’s o tratar de mover un disco SSD a otro equipo activará irremediablemente la pantalla azul de BitLocker Recovery.

El entorno offline booteado simplemente **no será capaz de montar la partición del sistema C:**. Quien opere el equipo de rescate verá al disco entero bajo el velo de un espacio RAW ilegible. Para poder intentar siquiera ver los directorios de Windows o acceder al SAM, tendrán que ingresar la extremadamente larga Clave de Recuperación numérica (Recovery Key), generada de manera singular y respaldada exclusivamente en los servidores de Active Directory o la consola de Intune de Azure por los administradores de TI. De otro modo, el ataque de “reinicio al frío” fracasa estrepitosamente.

Conclusión

La arquitectura de ciberseguridad corporativa verdaderamente resiliente no está hecha en un solo nivel de defensa; es una coreografía profunda en Zero-Trust.

El cierre perimetral de identidad erradica el acceso VPN; el Aislamiento mediante PowerShell Scripting (usado por EDR y herramientas UEM) purga implacablemente la conexión física offline en vuelo; finalmente, pero no menos crucial, el cifrado de volumen completo BitLocker (FDE) funge como el candado metálico final que sella y encapsula herméticamente la propia materialidad del disco duro, negando por puro diseño estructural la exfiltración a bajo nivel. Estos pilares trabajan juntos de manera sincronizada, impidiendo que los vacíos técnicos se conviertan de facto en fisuras trágicas de desastre corporativo.